트켓몬 블랙이 끝난지도 많이 지났고

다음세대의 트켓몬을 만들어보고 싶었습니다.

하지만 6세대 3DS는 에뮬이 없고

사실 에뮬이 있긴있지만 초기단계이므로 사실상 게임플레이는 불가능한수준

대책을 만들어야 했습니다.

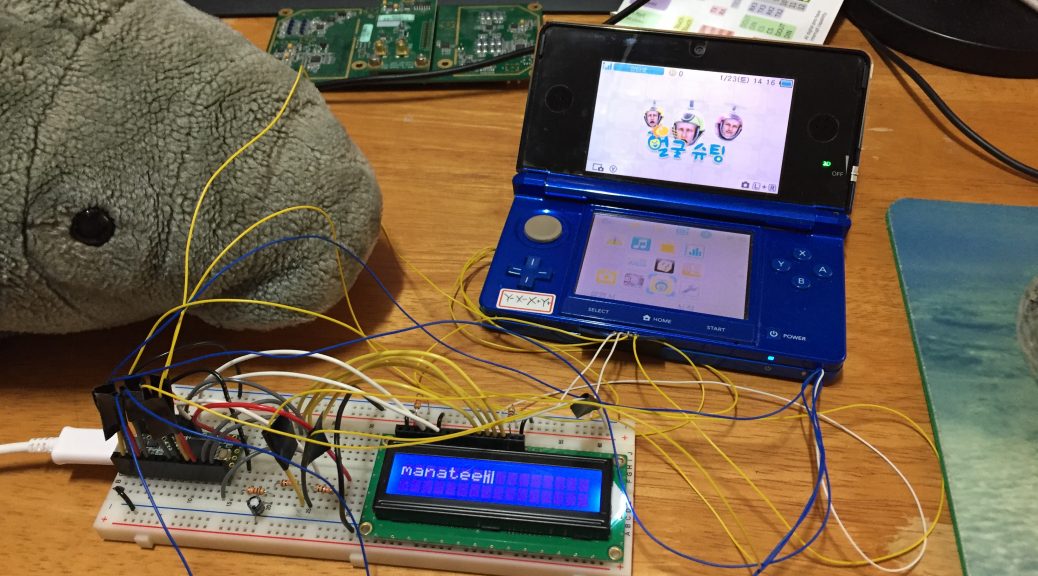

그래서 3DS에 캡쳐보드를 장착하고 컴퓨터로 화면 출력을 돌린 다음

컴퓨터에서 내리는 명령을 직접 3DS로 전달해주는 장치를 직접 개발에 착수했습니다.

일단 닌텐도 3ds를 하나 새로 구입

다행히 캡쳐보드가 장착된 제품을 구할 수 있었습니다. 귀찮게 캡쳐보드부터 달지않아서 다행.

바로 뚜껑따기에 돌입합니다.

충전을 화면출력과 동시에 할수 있도록 커넥터 개조가 되어 있습니다.

이제부터 본격적인 작업에 들어갑니다.

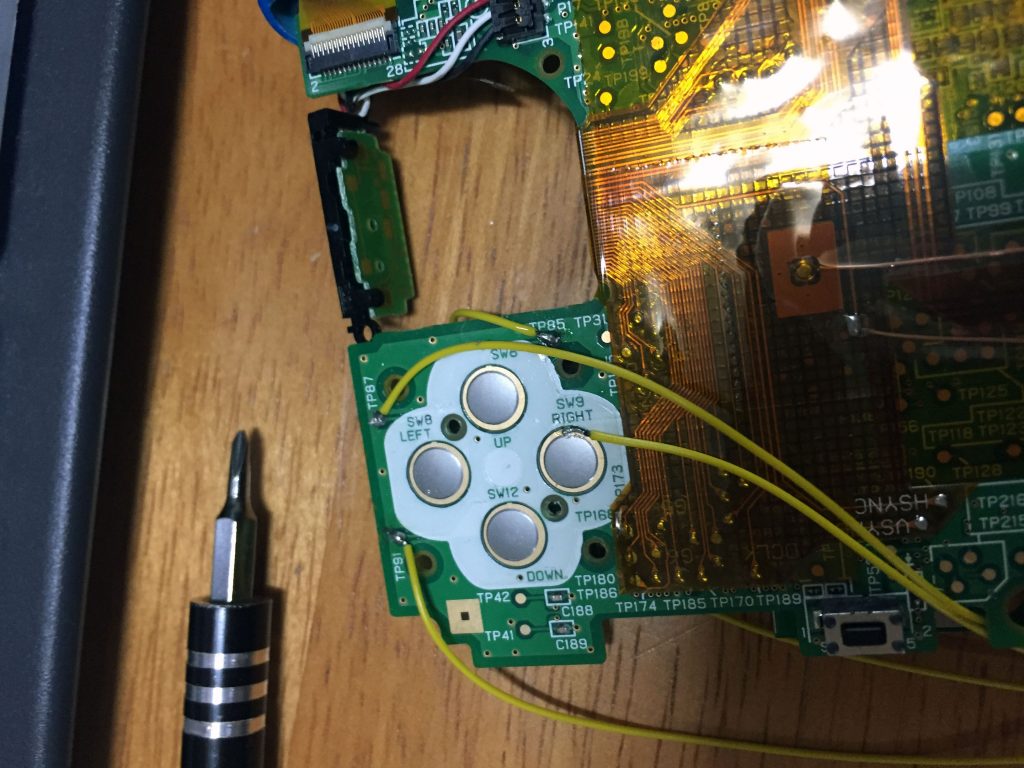

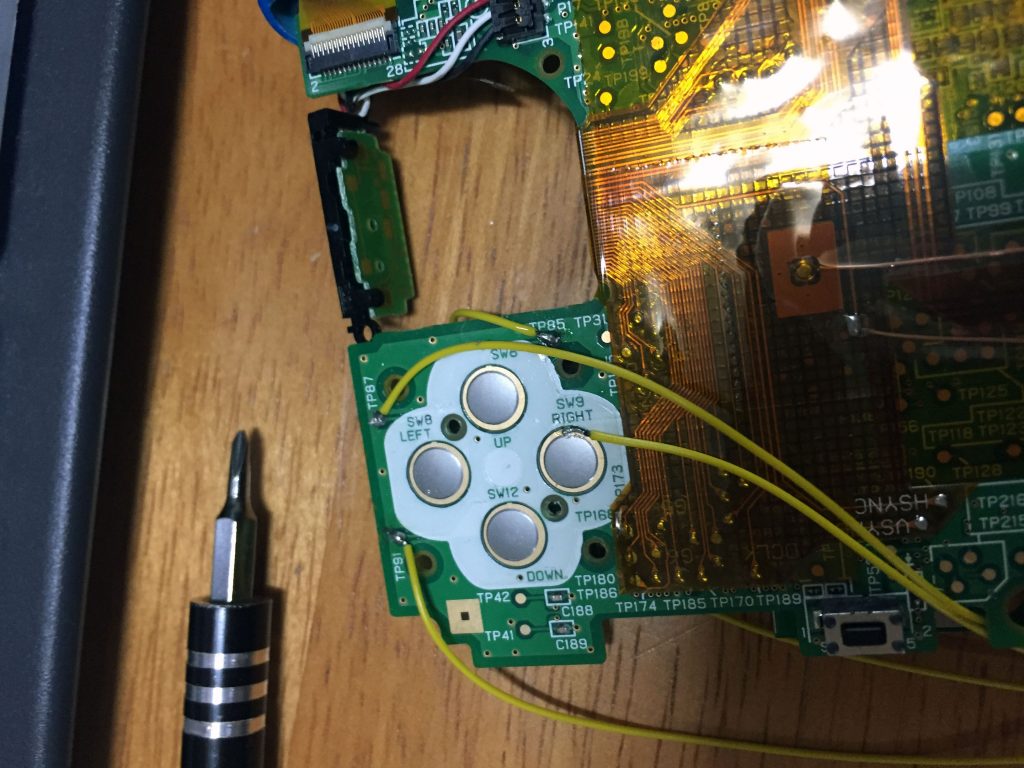

우선 가장자리부터 시작해서 방향패드를 들어냅니다

기타 방해가 되는 모듈과 선들도 분리

그리고 캡쳐보드를 필름이 끊어지지 않게 조심스레 들어올린뒤 SD카드 슬롯을 빼내고 안에 숨어있는 나사를 제거합니다.

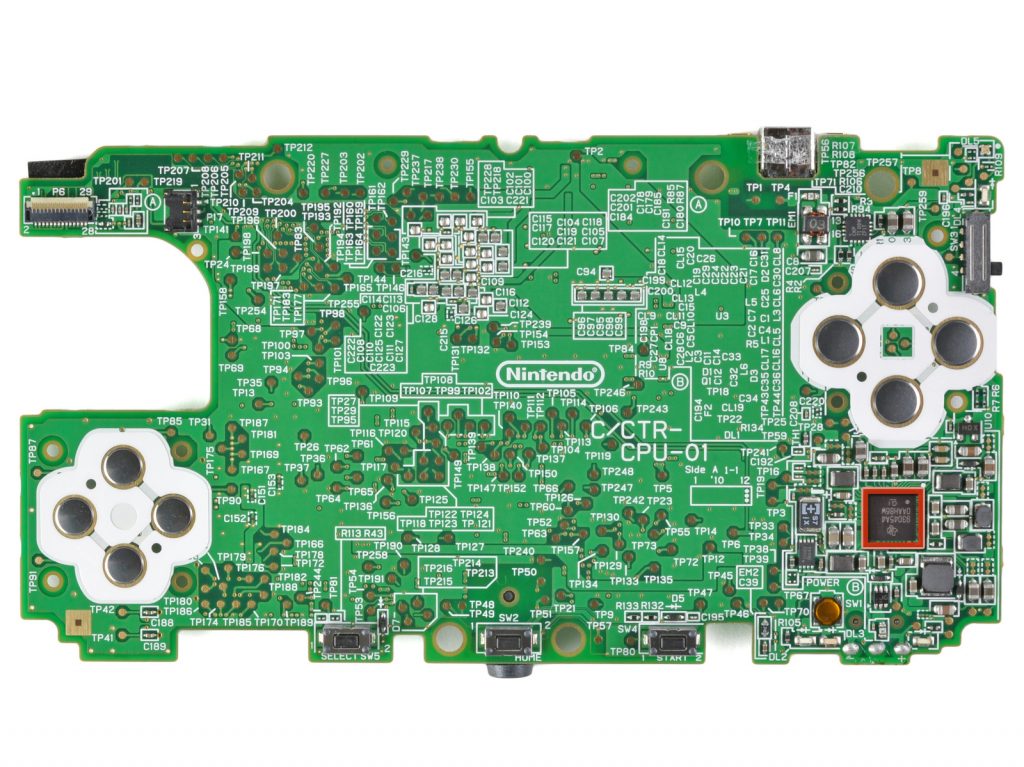

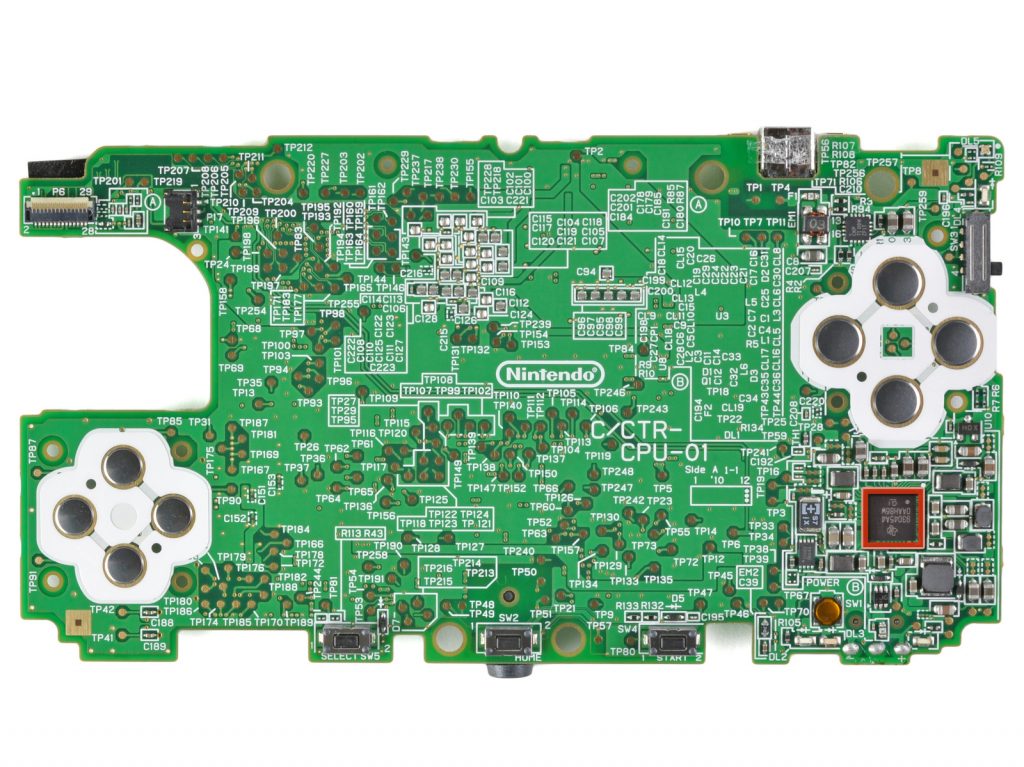

아랫면 확보 성공

중앙에 노란 필름은 캡쳐보드로 화면과 소리를 출력해주는 기판입니다.

극세선을 조심스레 버튼핀에 납땜해줍니다.

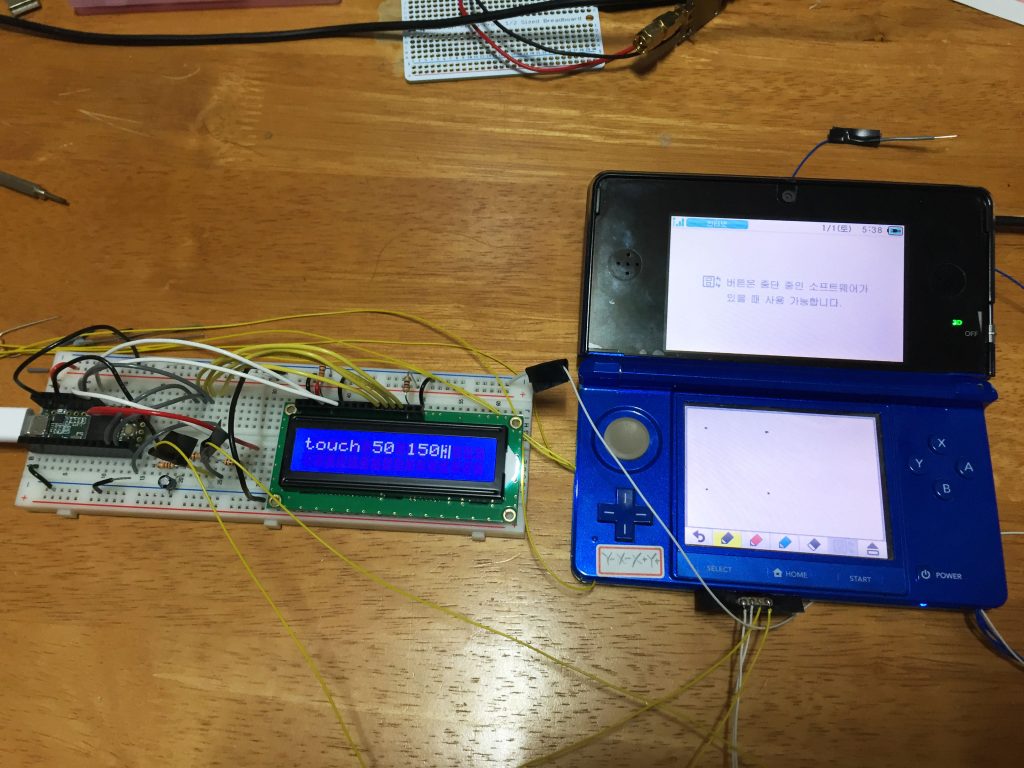

닌텐도 3DS 버튼 구조는 단순합니다.

각 핀이 그라운드로 연결되면 인식이 되는 구조라

버튼키에서 이어져 나오는 포트에 납땜을 하여 도선을 연장시킵니다.

하지만 그중에 방향키 오른쪽에 해당하는 TP90은 캡쳐보드 필름때문에 바로 납땜이 불가능하여 불가피하게 버튼 자체의 코팅을 찢고 그위 구리부분에 납땜을 하였습니다.

버튼이야 그냥 무난하군요

대충 다시 덮어서 케이블을 뺄만한 공간을 찾았습니다.

오른쪽부분은 그냥 삼각줄로 케이스를 깎아냈습니다.

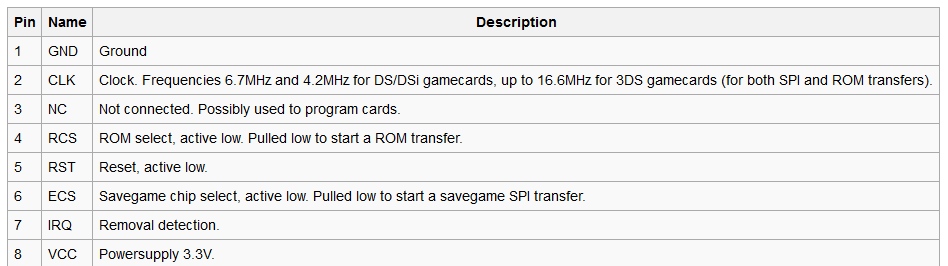

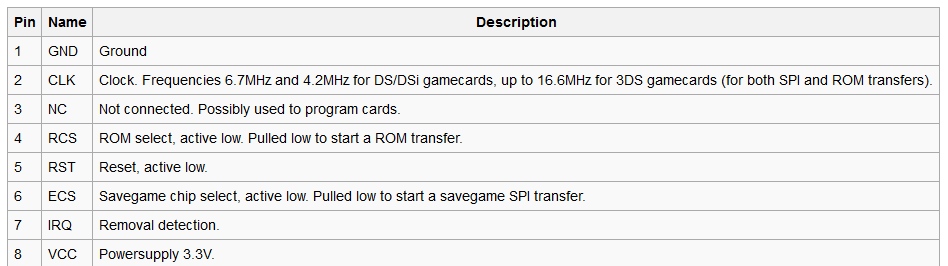

그리고 보통 게임카드 접속을 위해 카드 슬롯 끝부분은 그라운드이므로 그라운드핀은 게임슬롯에 납땜을 하여 이용했습니다.

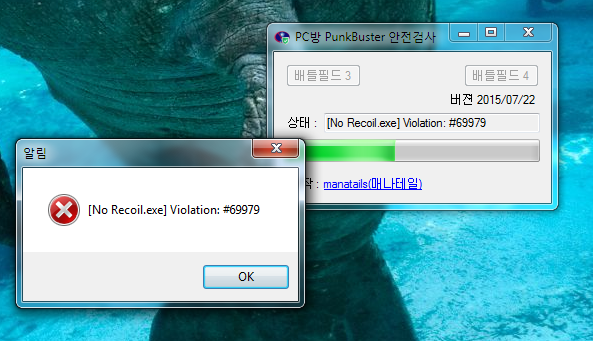

혹시나 해서 확인

버튼핀과 그라운드핀을 연결했을때 정상적으로 버튼입력이 인식되는것을 확인 하였습니다.

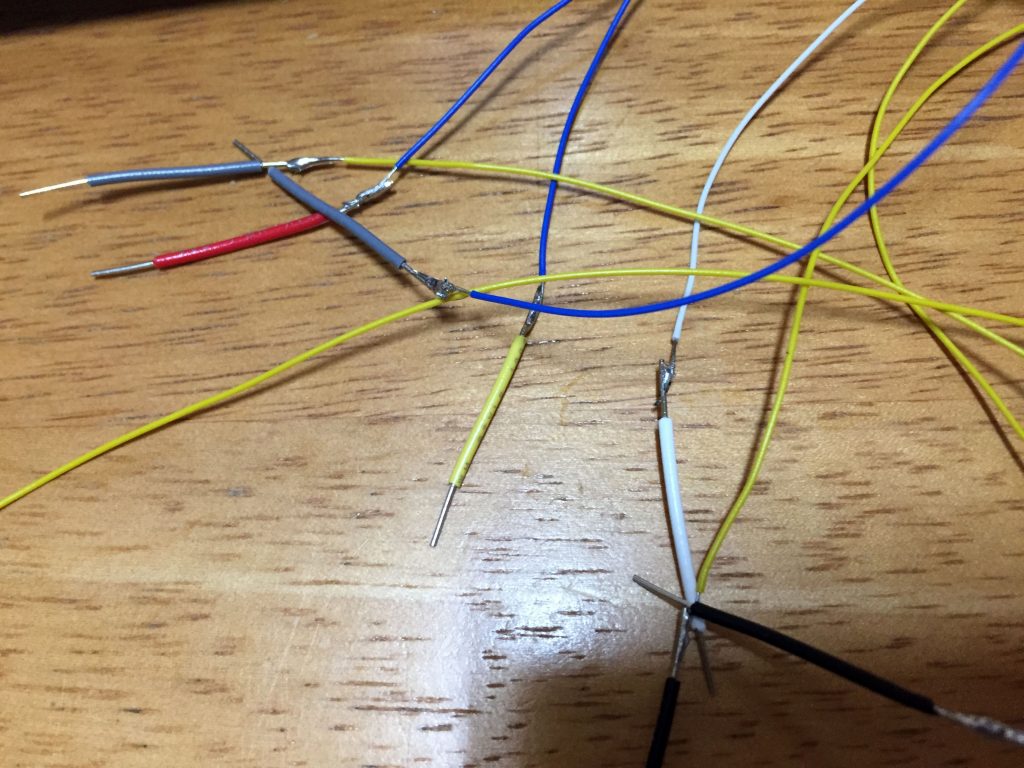

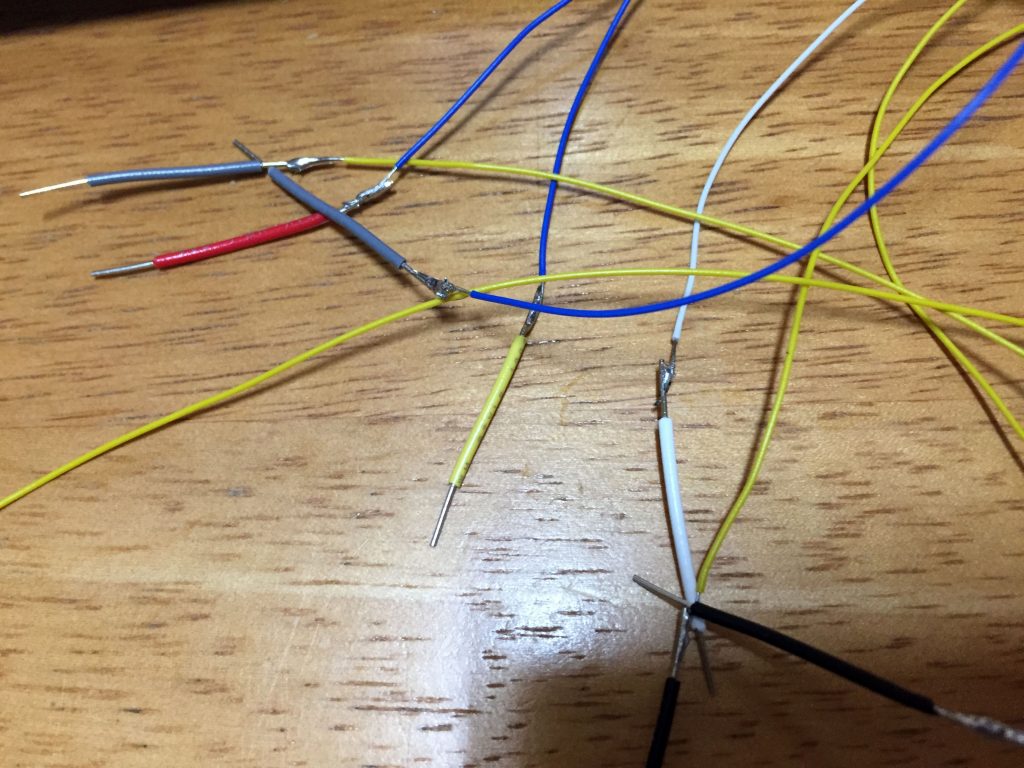

극세사는 브레드보드 연결에 부적합하므로 끝부분은 다시 강도가 있는 단선을 연결후 절연처리를 하였습니다.

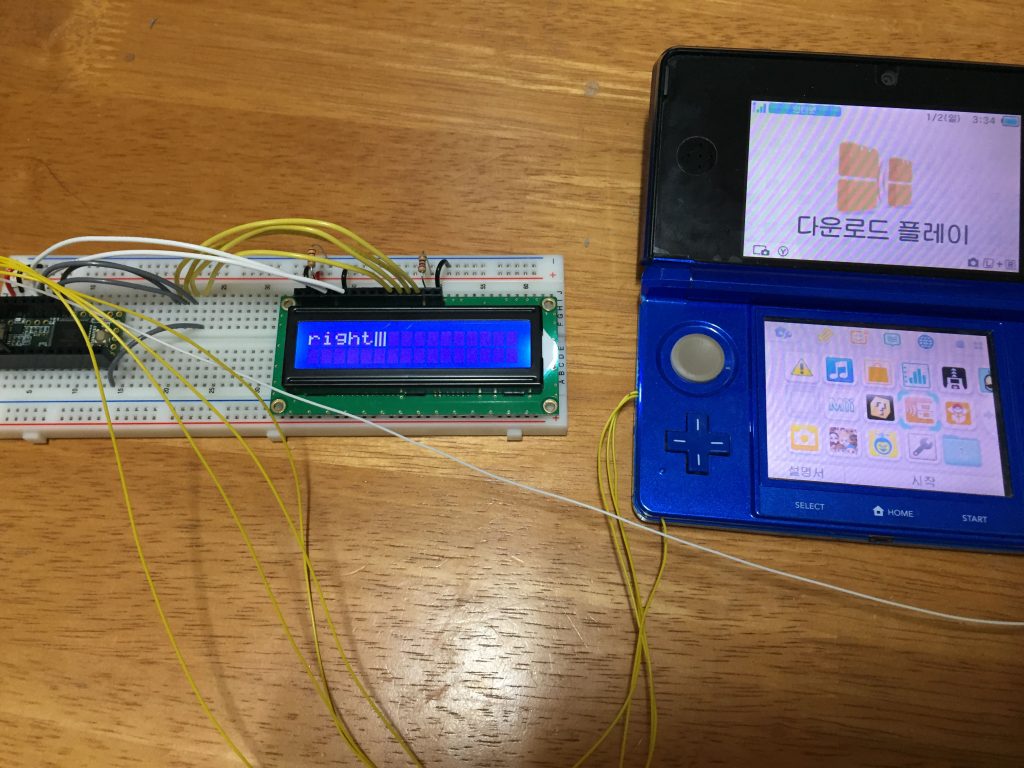

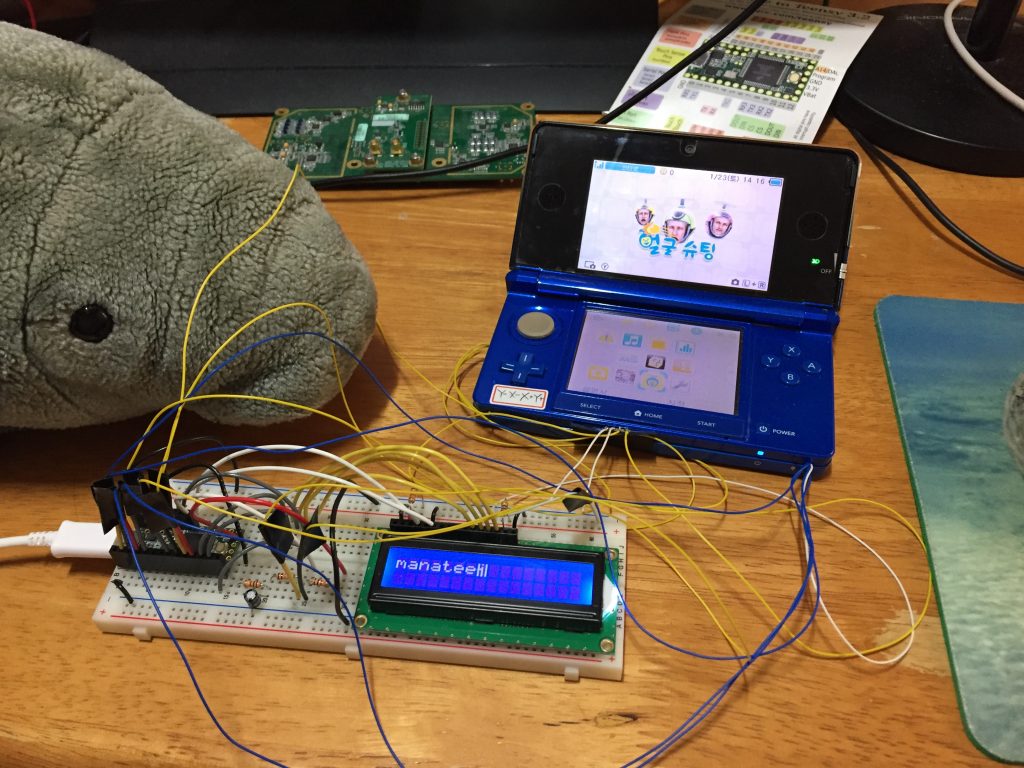

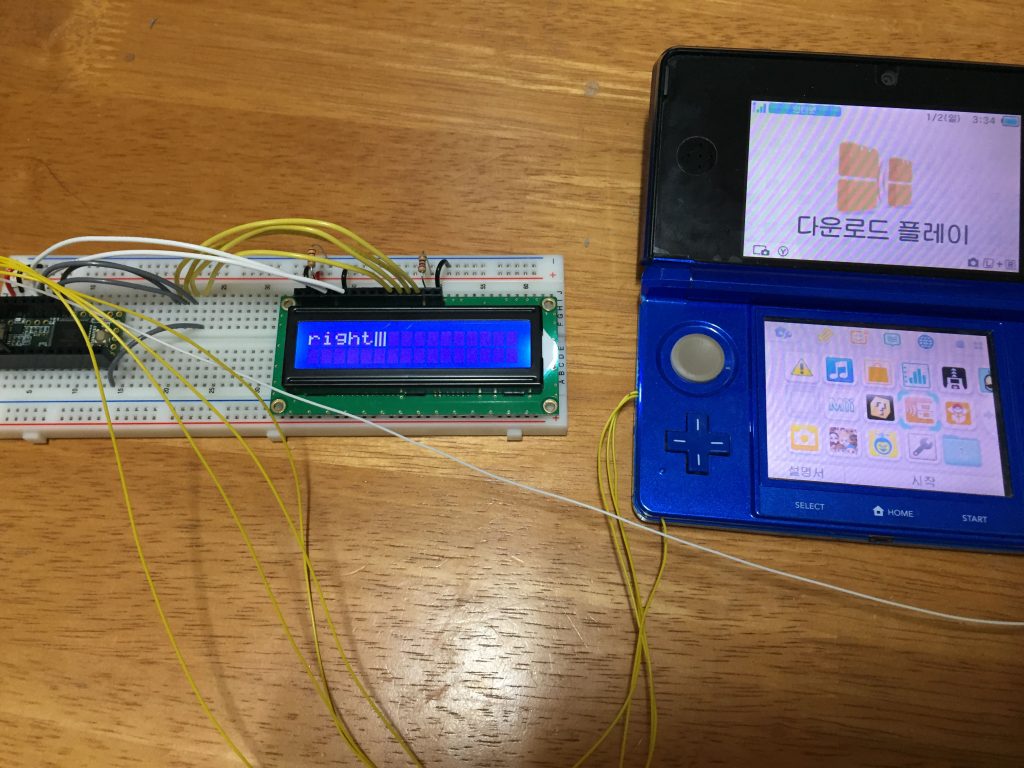

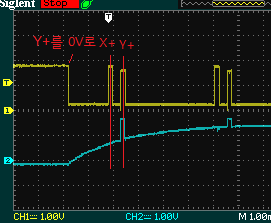

마이크로 컨트롤러에 연결후 프로그래밍 하였습니다.

원래 집에 많이 있는 ATMega328칩셋으로 쓸려 하였으나 후에 터치스크린 구현에서 필요한 DAC 성능 때문에 틴지보드를 사용하였습니다.

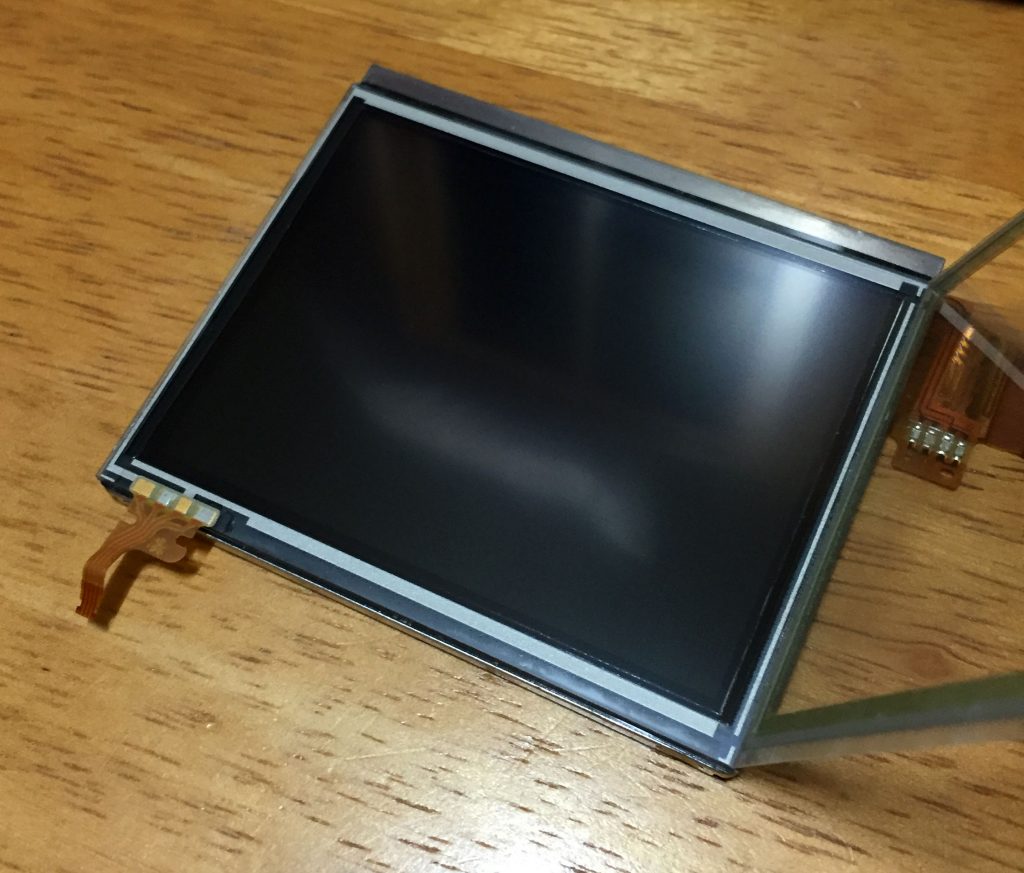

그리고 감압식 터치패드 입력을 분리합니다.

그런데 터치패드로 연결되는 선이 0.5mm FPC라 납땜으로 연결하기는 불가능한 크기이고 다른 대안을 찾아야 했습니다.

그와중에 집에있는 구형 PSP가 FFC케이블을 사용하던게 생각나서 바로 적출했습니다.

가장자리에 4선을 제외하고 오려서 사용을 시도해보았는데

결과는 패망

대충 커넥터에 접속은 되나 극세사랑 연결시 납땜을 하면 케이블이 바로 녹아버립니다.

FFC의 한계를 체험

이런걸 주문제작으로 살려 하면 주문제작으로 최소 몇천개는 세트로 구해야하기때문에 너무 비효율적이고 시간도 오래 걸립니다.

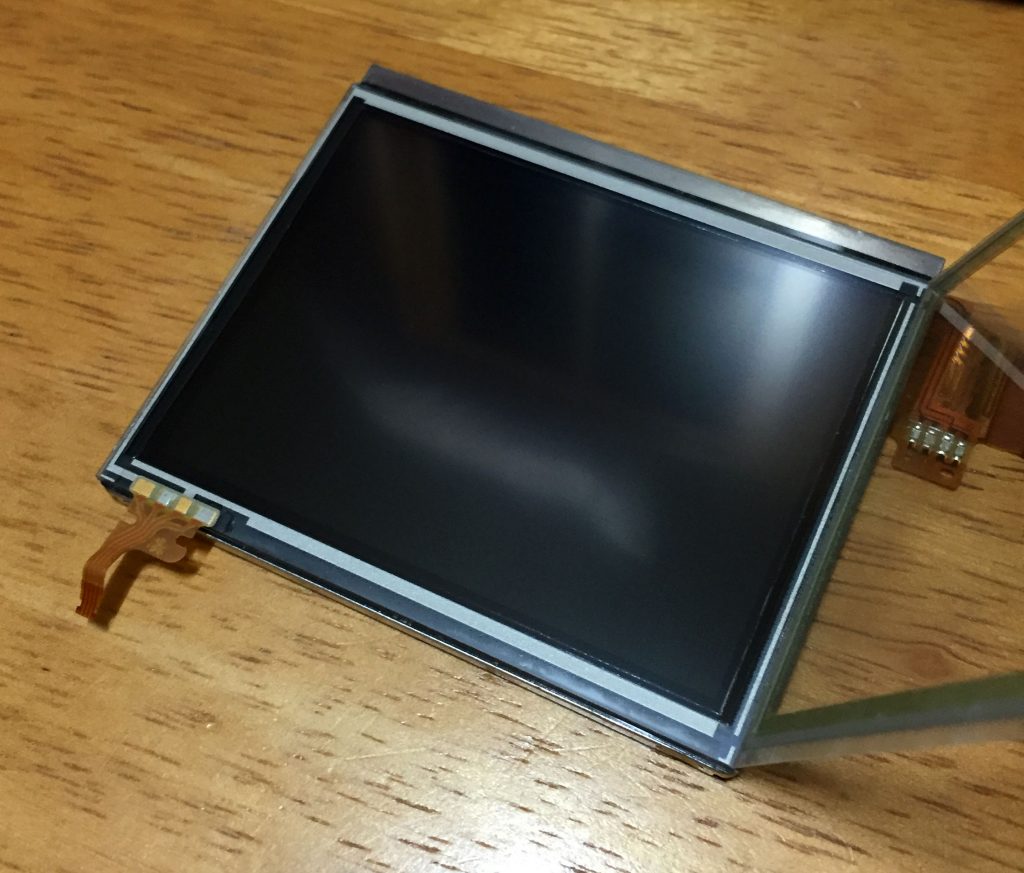

그러던와중에 서랍에 넣어둔 옛날 NDS를 발견

바로 분해에 들어갔습니다.

액정을 들어내니 같은 종류의 커넥터를 사용하고 있었습니다.

조심스레 액정 커버와 터치패널, 액정을 분리합니다.

터치패널에서 커넥터부분을 떼어내고

알코올로 접착제를 긁어낸뒤 극세사 납땜을 해줍니다.

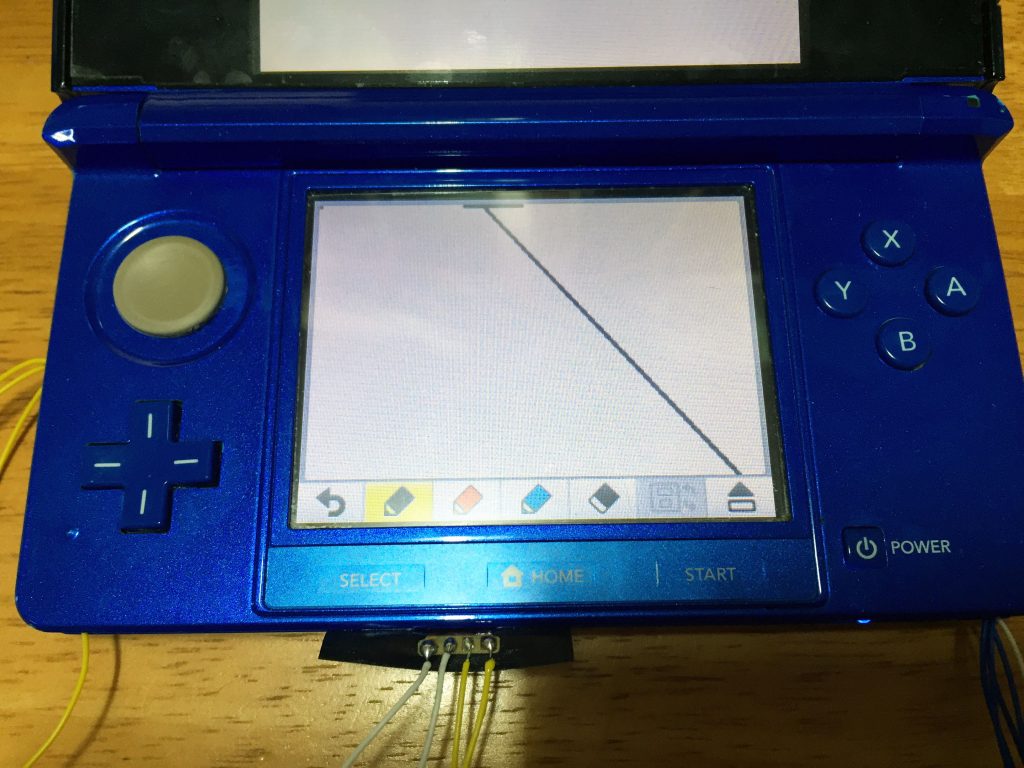

접촉이 잘 되었는지 확인을 위해 시험삼아 한번 꽂아 보았습니다.

나머지 부분도 납땜후 대충 전류를 흘려주니 어떻게 입력이 되긴합니다.

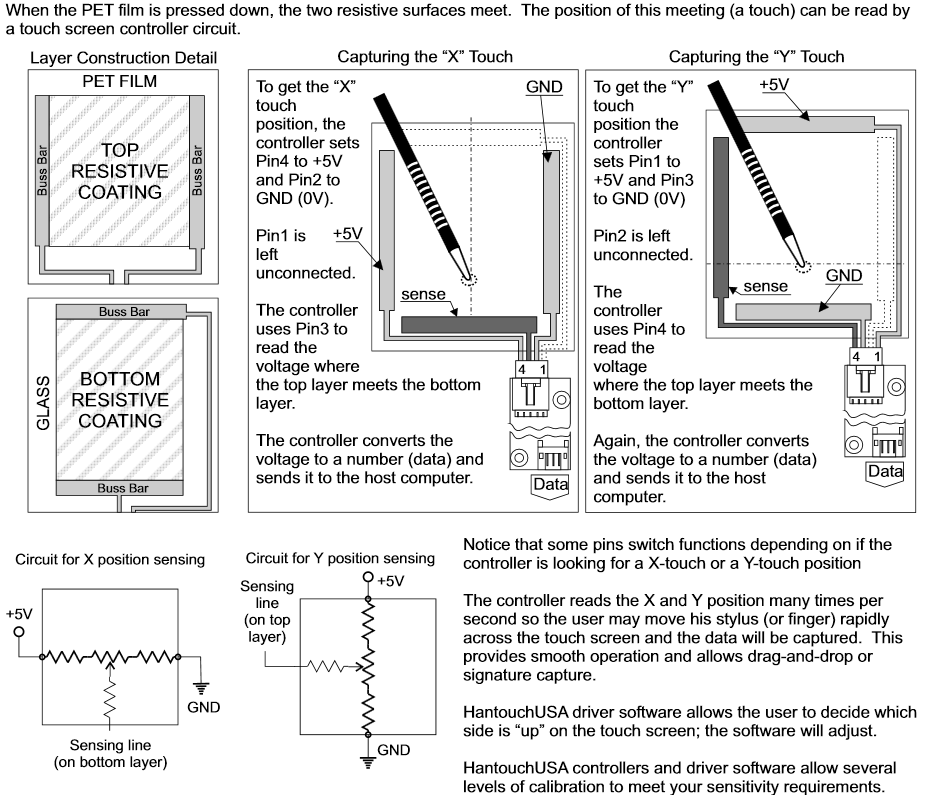

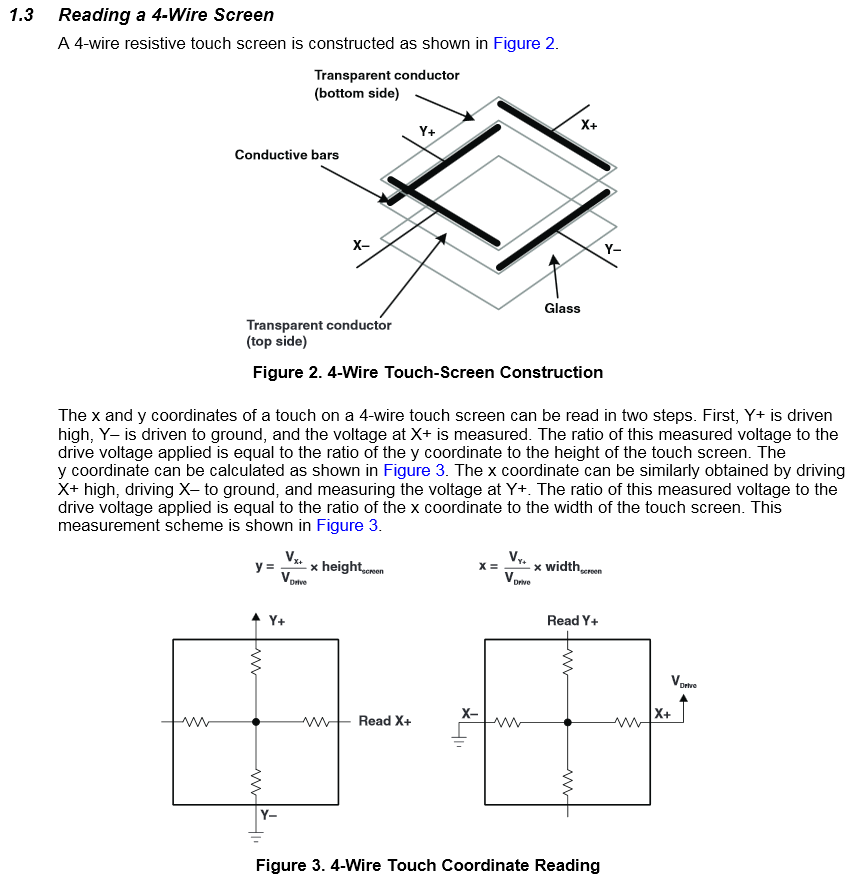

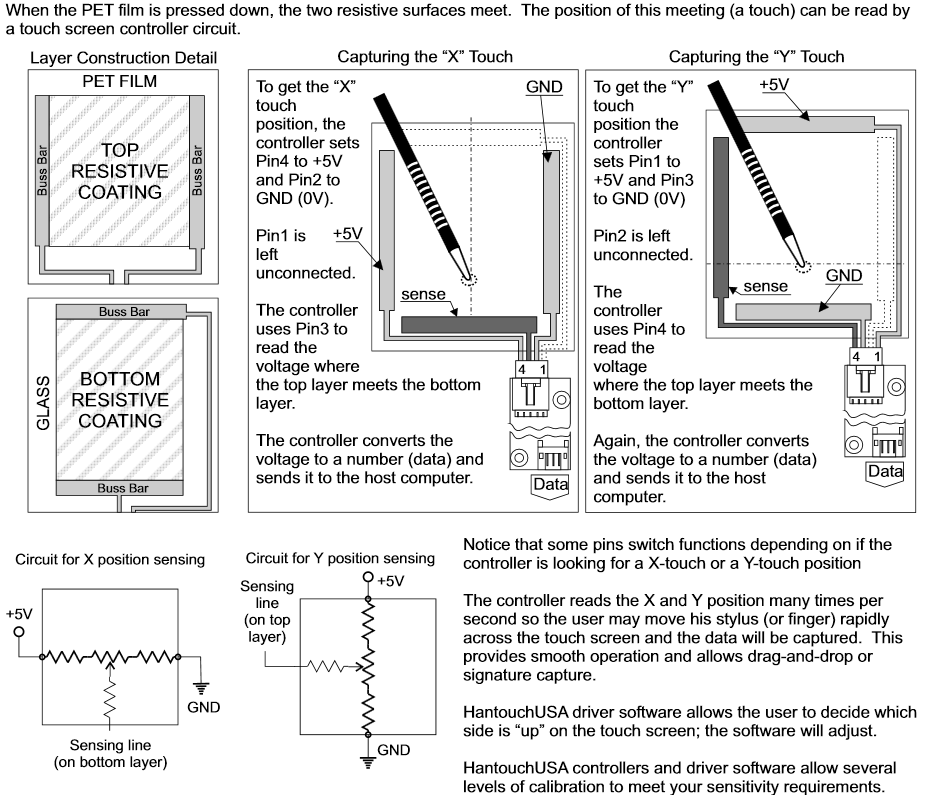

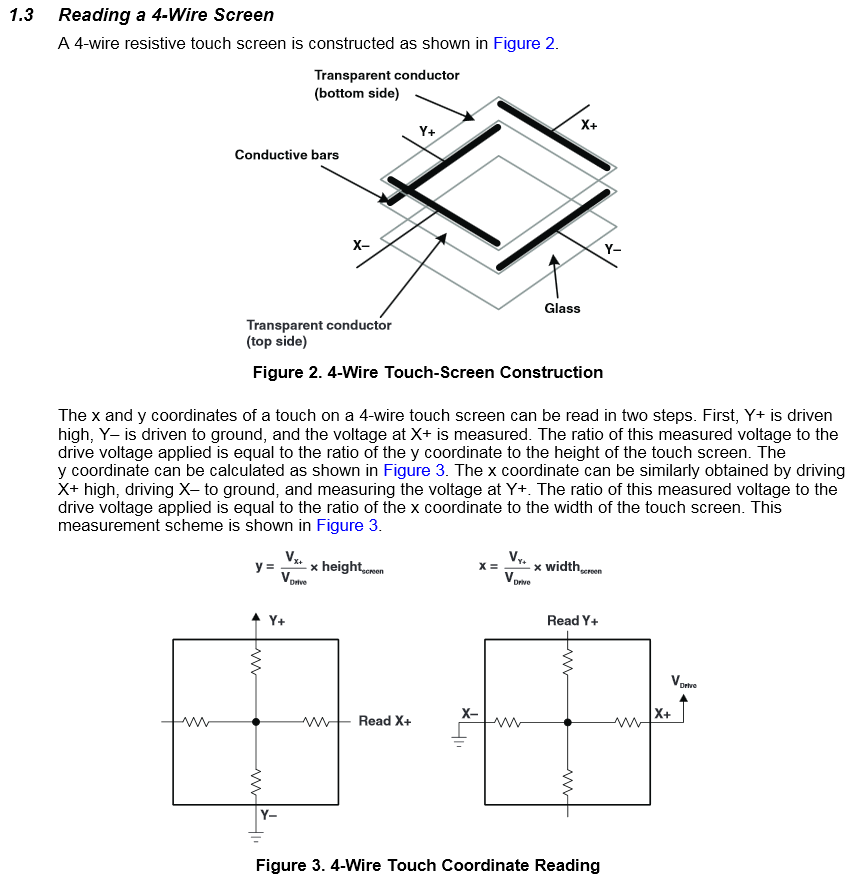

데이터시트를 통해 알아보니 NDS/3DS는 이 방식을 사용하는 듯 합니다. VCC는 1.8V이였습니다.

볼트미터로 전압을 측정해보니 3DS는 대충 Y+ X+ X- Y- 의 순서로 핀이 배열된듯 합니다.

자 이제 대충 컨셉은 알겠습니다.

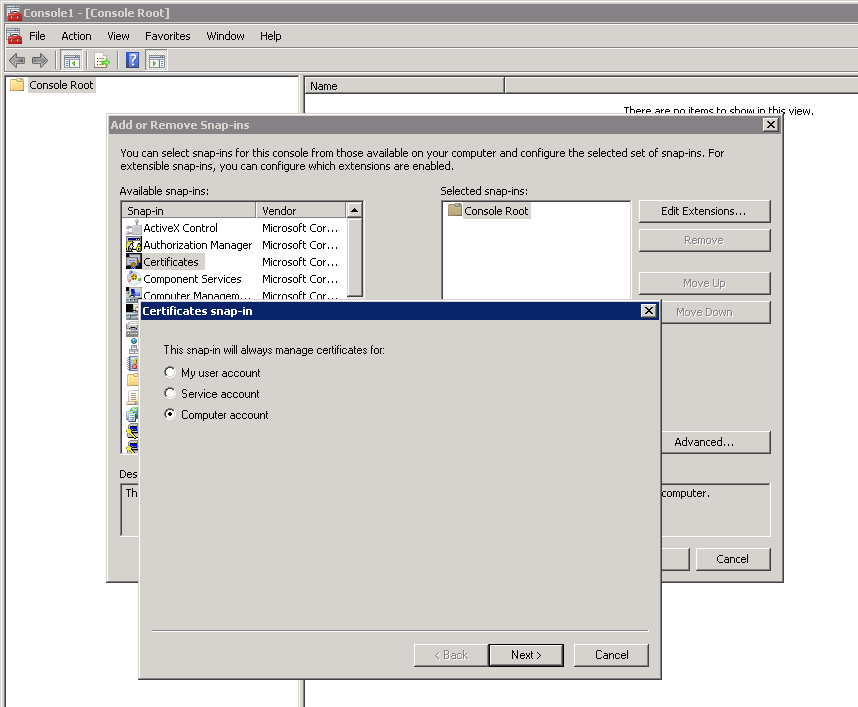

3DS의 VCC는 1.8V인데 틴지보드는 3.3V입니다. 버퍼를 사용할 수도 있지만 터치스크린을 아예 안 쓸 예정이므로 그냥 볼트미터로 아날로그 1.8V 출력이 가능한 값을 찾아서 그 값에 비례하여 줄이는 방법을 사용 하였습니다.

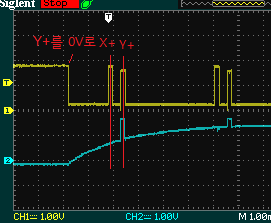

3DS의 경우 Y+가 GND로 연결되어 터치 인터럽트가 발생되면 바로 0.0005초 후에 X+ 전압을 읽어내고 Y+ 이 입력모드로 전환후 0.0002초동안 Y+ 전압을 측정하는 방식으로 작동합니다.

이젠 엄청나게 정밀한 타이밍이 요구됩니다.

우선 X+ 핀은 시간적 여유가 있으므로 PWM 으로 연결하고 Y+는 ADC에서 출력하는 방식으로 코드를 짰습니다.

오실로스코프에선 대충 이렇습니다.

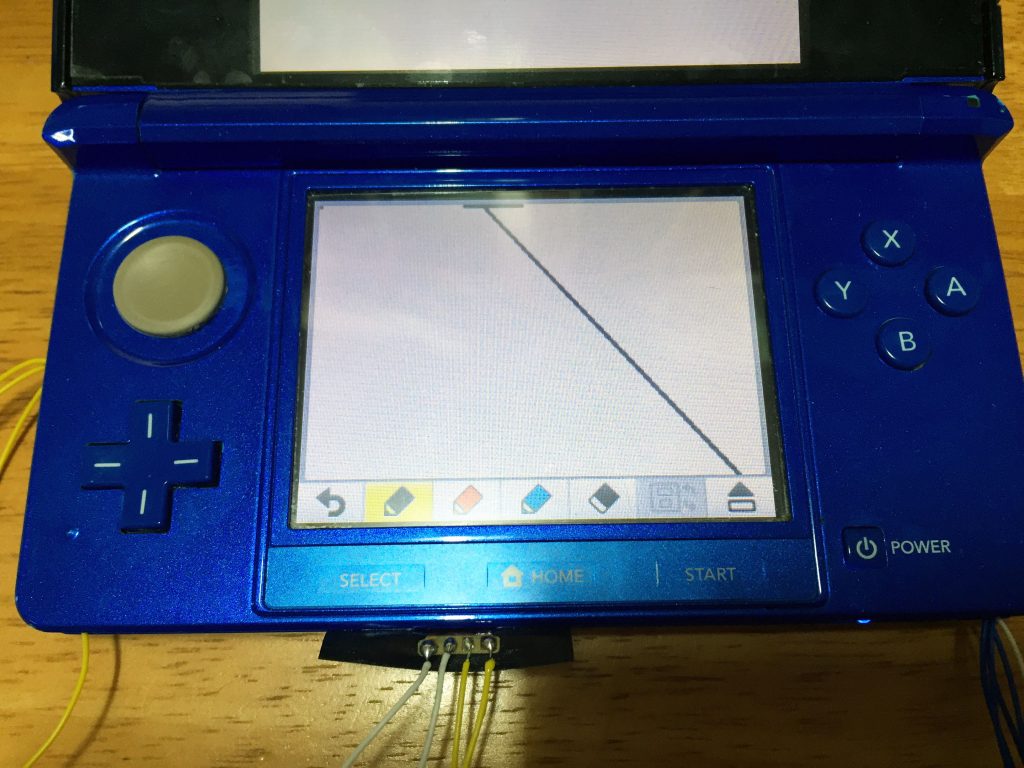

그리고 좀 귀찮은 노가다끝에 정확한 타이밍을 맞추는 코드를 작성할 수 있었습니다

심지어 머신코드 최적화 컴파일러가 타이밍을 틀어버리는바람에 매우 귀찮은 반복의 연속이였습니다.

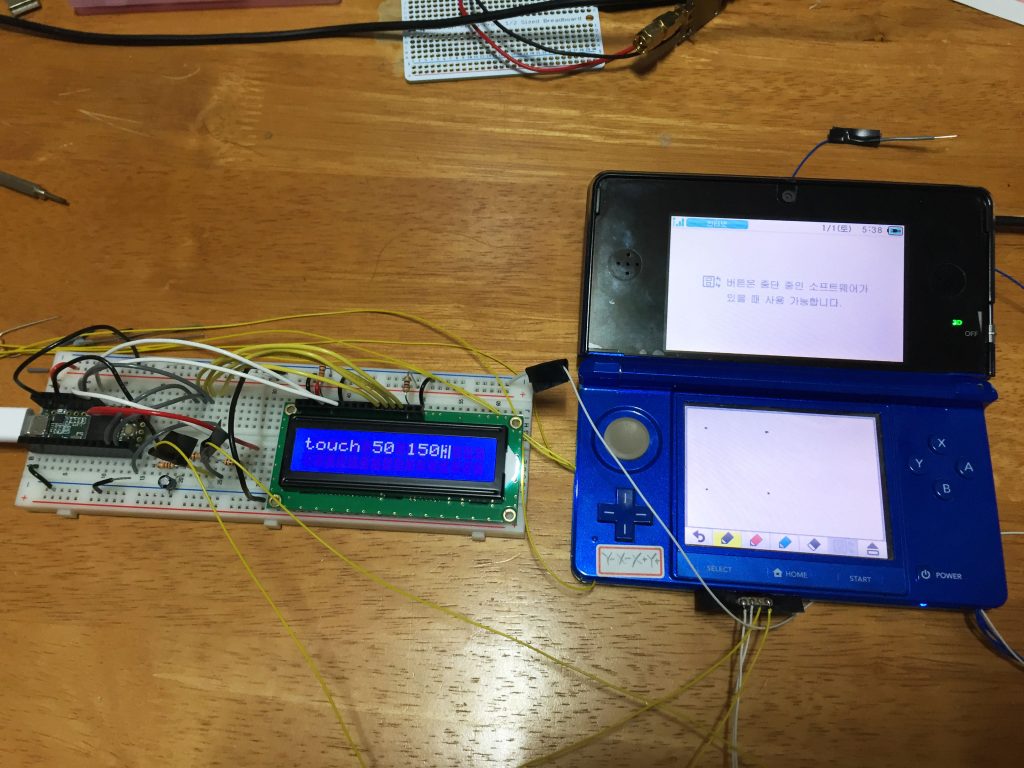

드디어 완벽한 정사각형을 그려내는 컨트롤러의 모습입니다.

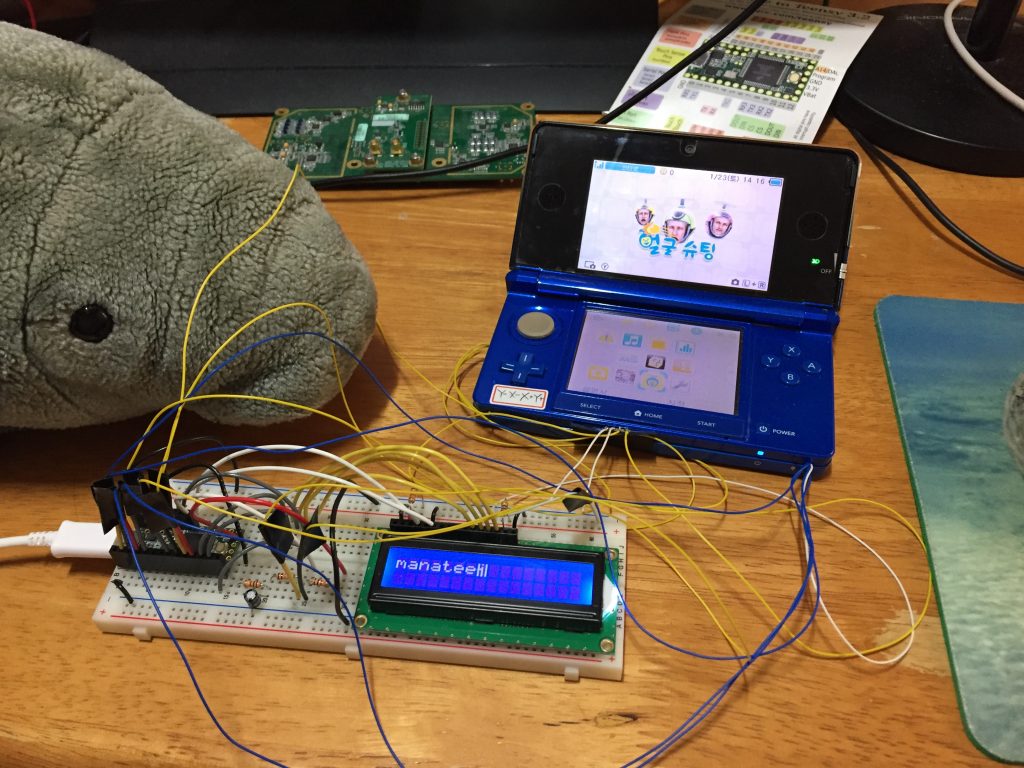

나머지 선들을 전부 연결후 마무리 하였습니다.

극세선들이 매우 복잡하긴 하지만 귀찮으므로 정리는 하지 않습니다.

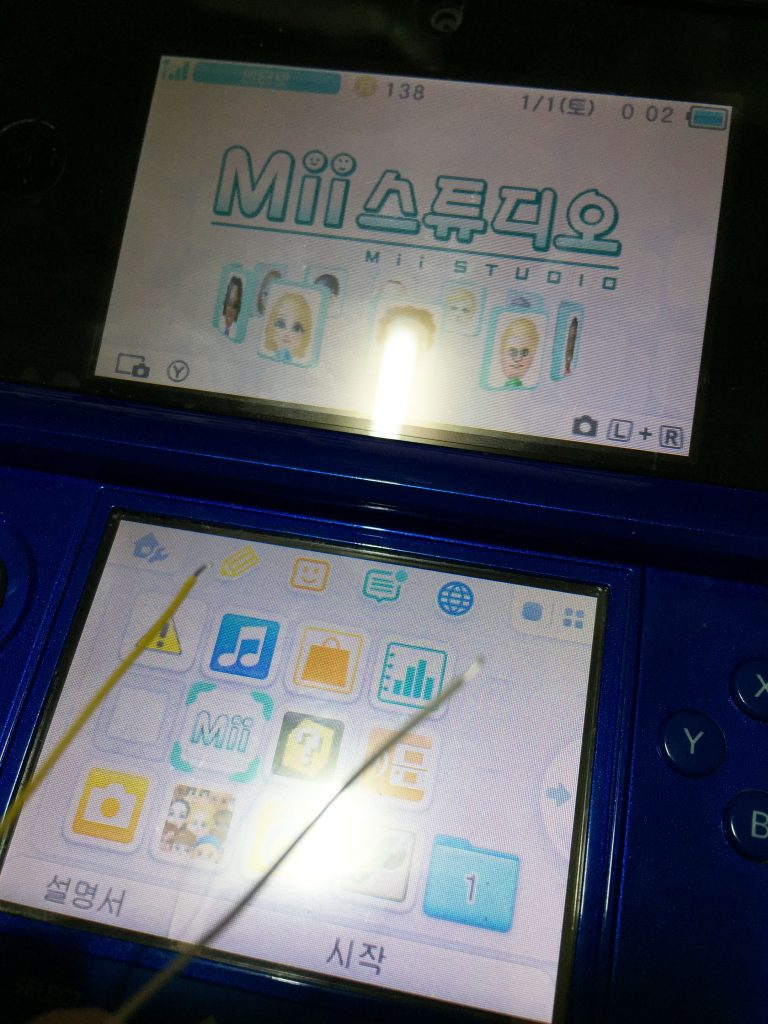

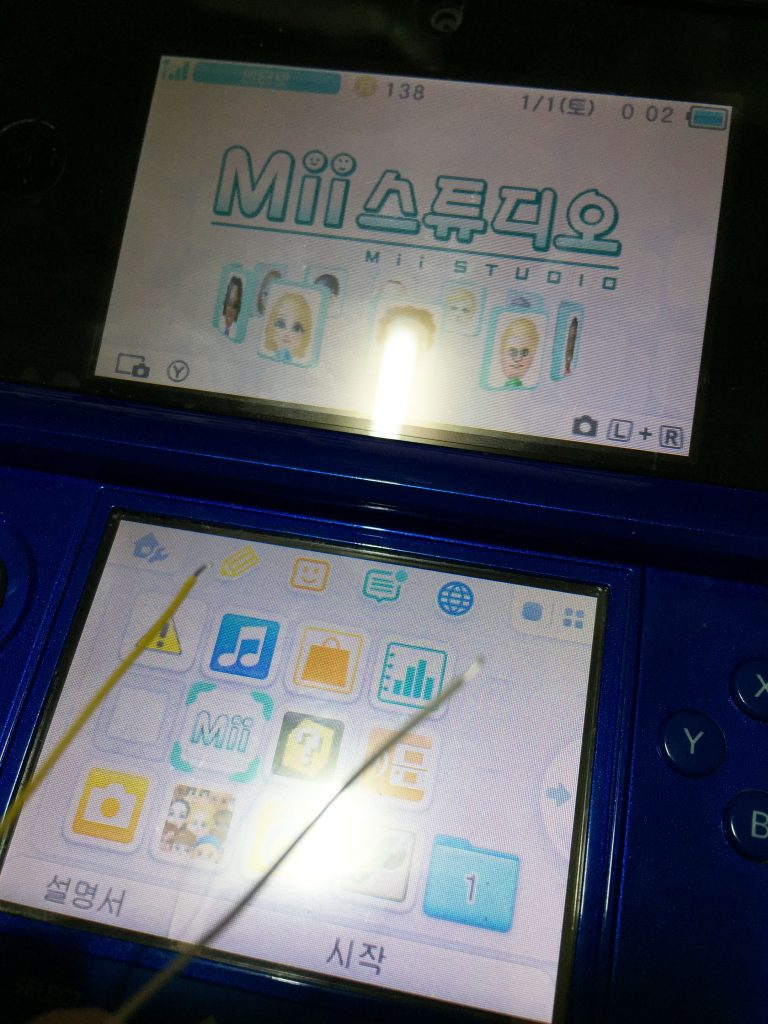

이제 컴퓨터로 화면 출력과 동시에 게임을 할수 있는 장비가 완성되었습니다.

어제 새벽에 전체적인 시험을 거친 후 채팅 처리 프로그램을 업데이트 하였습니다.

국내판 콘솔에 국내판 소프트웨어로

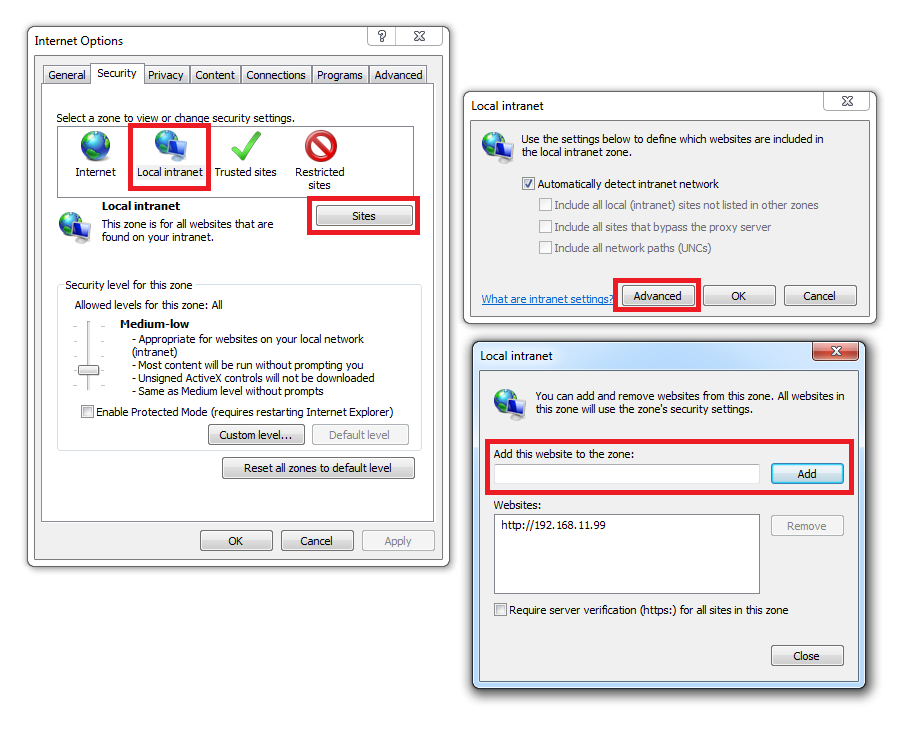

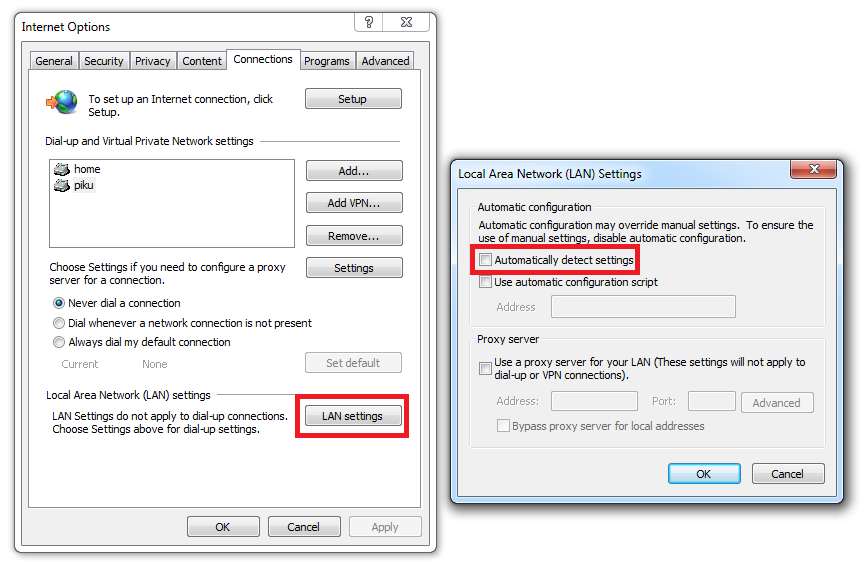

인터넷 접속도 가능하도록 하였습니다.

3DS 콘솔이 있으신분은 본인 포켓몬과 교환도 가능.

모험의 시작은 오늘 6시 정각입니다

http://twitch.tv/manatails